Les Oiseaux bleus attaquent!

Merci LG!

Pour un coup d’essai, c’est raté. Vouloir se lancer dans le logiciel quand on n’a pas l’expérience et imposer SON logiciel de gravure à ses utilisateurs, pour une bourde, je considère que c’en est une.

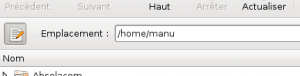

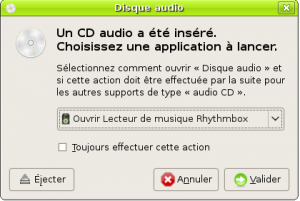

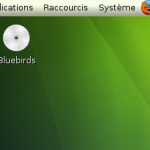

Quand vous achetez un lecteur/graveur LG Super Multi DVD rewriter modèle GH22NS50 ou GH22LS50, vous avez la surprise de voir votre système d’exploitation vous indiquer que vous avez un disque nommé Bluebirds dans le lecteur.

Et quand vous ouvrez le lecteur…Pas de disque! Rien! Et Bluebirds disparait bien du bureau.

Si vous introduisez un disque, il affiche bien le disque correct, mais sans disque…Bluebirds!

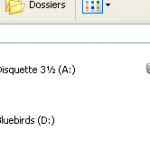

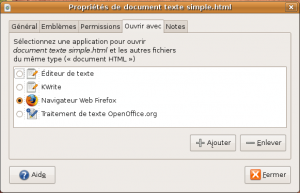

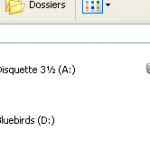

En fait, la ROM du lecteur se fait passer pour un disque. Vous pouvez l’explorer et vous y trouverez autorun.inf, BlueBirds.exe, Drag&Burn.exe et Setup.exe

Ces exécutables sont la « added feature »¹ fournie par LG pour vous « offrir » leur logiciel de gravure. Alors que le graveur est fourni avec un CD comprenant Nero ou les LG burning tools et les LG power tools…

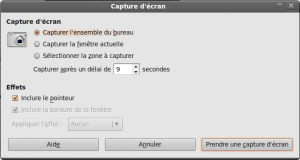

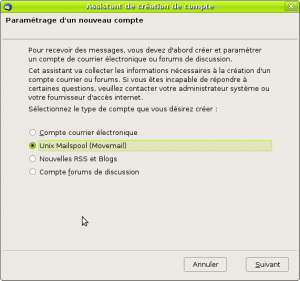

Alors, ce qui est intelligemment réfléchi, c’est qu’avec Windows ou Linux, et j’imagine que c’est pareil avec Mac, vous avez en permanence un volume monté sur le bureau. Ou vous avez en permanence le lecteur ouvert…

Heureusement, Grâce soit rendue à LG, ils nous ont fourni un utilitaire pour flasher la ROM et supprimer cet oiseau bleu. Et vous pourrez le trouver ici (Onglet « Drivers and Softwares »). Et, bien sûr, l’utilitaire fourni ne fonctionne que sous Windows.

Ycompris avec windows

Encore une fois, merci LG!

Bon, comment faire pour s’en débarasser ? 3 Solutions:

- – Installer le lecteur sur une machine avec Windows (32 bit seulement, en 64 ça ne fonctionnera pas) et utiliser leur outil de désinstallation ²

- – Essayer avec VirtualBox pour tenter le flashage

- – Modifier le fonctionnement de HAL pour faire disparaitre ce satané Bluebird

Bien sûr, ne possédant plus de Windows depuis plusieurs années, c’est la dernière méthode que je vous livre ici.

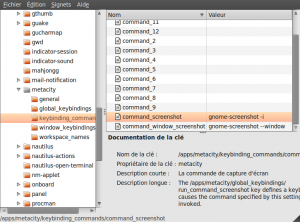

Supprimer Bluebirds.exe

Créez un nouveau fichier texte sur le bureau que vous nommerez eradicate_bluebirds.fdi et copiez y ceci:

<?xml version="1.0" encoding="UTF-8"?> <!-- -*- SGML -*- -->

<deviceinfo version="0.2">

<device>

<match key="volume.label" string="Bluebirds">

<merge key="volume.ignore" type="bool">true</merge>

</match>

</device>

</deviceinfo>

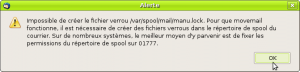

Faites attention à la casse du nom. En effet, cela ne fonctionnera pas si vous ne mettez pas la majuscule puisque le disque ne sera pas identifié de la même façon que vous le signalez dans le fichier.

Ensuite, en console, tapez les lignes suivantes:

sudo mv ~/Desktop/eradicate_bluebirds.fdi /etc/hal/fdi/policy

sudo /etc/init.d/hal restart

Vous n’êtes même pas obligé de redémarrer votre ordinateur (mais vous pouvez le faire si vous le désirez). Si l’icone est encore visible sur votre bureau, il vous suffit de faire un clic droit dessus et de démonter le volume. Ce sera suffisant.

Ceci ne supprime pas le problème du lecteur qui s’identifie comme le disque Bluebirds. Cela va simplement faire en sorte que le système ignore tout disque qui se nommerait Bluebirds. Vous n’aurez ainsi plus le disque en permanence monté et visible sur le bureau.

Attention, en cas de réinstallation, il faudra recommencer…

Mise à jour du 22 Aout:

Il semblerait que l’outil fourni ne fonctionne pas avec les lecteurs OEM. Merci LG!

Du coup, il est possible de faire disparaitre Bluebirds quand on est sous linux, mais pas sous Windows.

1 - Fonction apportant un plus. Ce qui justifierait l'achat de CE lecteur plutôt qu'un autre. Quand je disais que c'était raté.

2 - Si vous arrivez à le télécharger, le site de LG étant très anti-ergonomique et utilise des ActiveX, donc, accessible seulement avec IE...